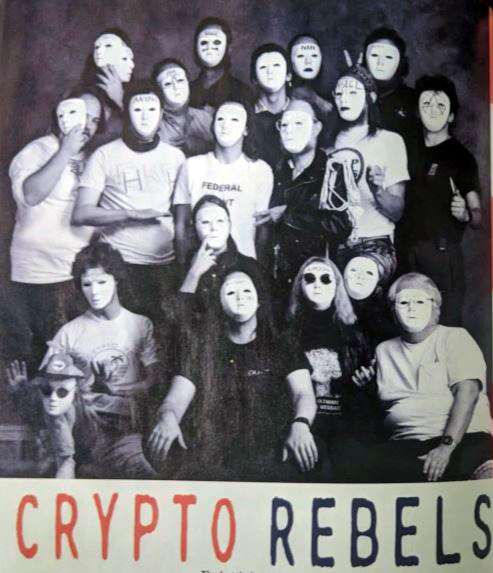

Pioneros del Cypherpunk “rebeldes del cifrado”. Los orígenes de la privacidad en internet.

Un Cypherpunk es un activista que defiende la idea de usar criptografía potente y lo mejor de la tecnología para proteger la privacidad de las personas. Estos activistas jugaron un papel decisivo para la evolución de la tecnología criptográfica, usada hoy en día en todos lados.

El movimiento Cypherpunk se inició en 1970 tan pronto como la informática comenzó a demostrar su potencial para transformar la seguridad de la información pública. En ese entonces, las personas interesadas en criptografía querían llevar dicha tecnología a espacios más allá del uso puramente militar que hasta entonces había tenido. Una situación que se antojaba necesaria debido a las perspectivas futuras de un mundo digital interconectado gracias a las computadoras. En este punto, el impacto que los Cypherpunks han tenido en el mundo es de todo menos pequeño. Las distintas personalidades detrás del movimiento siguen impulsando un cambio positivo del que todos nos beneficiamos. Y pese a las adversidades, el movimiento sigue creciendo y fortaleciéndose, entendiendo que quienes pueden proteger la privacidad de las personas no son los gobiernos, sino las mismas personas con el poder para cambiar cómo se hacen las cosas.

Jude Milhon

Jude Milhon (1939-2003) Si existe el Cielo, los ángeles se van a divertir como nunca cuando aparezca Jude Milhon, la verdadera y terrenal patrona del hackeo por Internet.

Fue uno de los miembros fundadores de Cypherpunks, (ella inventó el término Cypherpunk), perteneció a la asociación Computer Professionals for Social Responsibility (CPSR, Profesionales de la Computación por la Responsabilidad Social), una agrupación que ella describió en broma como una «comunidad de programadores de izquierda revolucionarios».

Activista por los derechos civiles, feminista y hacker, Jude Milhon es una de las mujeres que han dejado su imborrable huella en la historia de la informática en todo el mundo. Jude fue un mito en vida, hasta el punto de ser conocida como “Sta. Jude, la patrona de los hackers”.

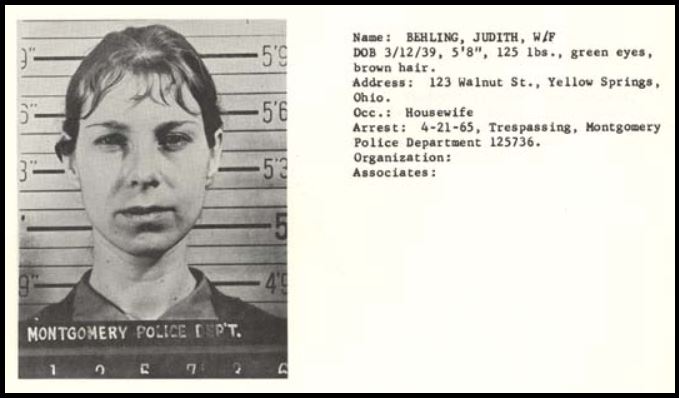

Desde su adolescencia Milhon estuvo muy relacionada con el activismo a favor de los derechos civiles, circunstancias, que le ocasionaron varios arrestos por parte de la policía. Sin embargo, esto no detuvo sus acciones, las cuales comenzaron a tener mayor relevancia durante la época de los Movimientos por los Derechos Civiles en los Estados Unidos.

En aquella época, el espíritu de lucha de Milhon era muy impetuoso, por lo que ingresó directamente como participante en el movimiento. Es así como en 1960, Milhon fue la organizadora de la marcha de Selma a Montgomery en Alabama. Más tarde participó en la protesta de Jackson, Mississippi, donde fue arrestada nuevamente por desobediencia civil.

Al salir de la cárcel mantuvo aún su actitud activista pero, comenzó a interesarse también por el desarrollo tecnológico. Ello la llevaría luego a trasladar todo su carácter defensor de los derechos civiles al plano digital que empezaba a nacer en la sociedad.

Su definición de hackeo, «la evasión inteligente de límites impuestos, ya sea impuestos por el gobierno, por nuestras propias habilidades o por las leyes de la física» – se citó en repetidas ocasiones en muchos artículos periodísticos.

Milhon también estaba convencida de que se debía aprender a hackear «como un arte marcial: un modo de defenderse de los políticos políticamente correctos, de las leyes que atropellan la intimidad de las personas, de los prejuiciosos y de la gente de mente estrecha de todas las confesiones», sostenía un mensaje de correo electrónico que le enviara a esta periodista en septiembre de 1999.

Y sobre todo quería introducir a la mujer en los placeres del hackeo.

«Tal vez las mujeres no seamos buenas para la lucha física, pero sin duda sobresalimos en el manejo del teclado», escribió Milton en ese mensaje de correo.

«Deberíamos entender a la Red como la escuela de la vida a la que muchas de nosotras no fuimos nunca, exponernos y sacarnos el miedo a no ser lo bastante simpáticas, lo bastante educadas, lo bastante fuertes, lo bastante lindas, lo bastante inteligentes o lo bastante lo que sea.»

En 1994 publica uno de sus primeros libros fue Hacking the Wetware: The NerdGirl’s Pillow Book (Hackeo a la red húmeda: El libro de cabecera de la joven nerd) Era una guía que buscaba transformar a las mujeres en hackers felices mediante la desmitificación del funcionamiento del cuerpo y el cerebro.

“Este libro utiliza la temática sexual para seducirte, mientras te va preparando sutilmente para que pienses como un hacker. Tú piensas, por tanto hackeas… es una guía de transformación personal”

Jude Milhon

En 1995 publica el libro Cyberpunk Handbook: The Real Cyberpunk Fakebook, (El falso manual del cyberpunk) una auténtica guía fake para ciberpunks, escrita con humor, ironía y una cercanía y profundidad que trasciende obras anteriores sobre este género.

En 1997 publica How to Mutate & Take Over the World: an Exploded Post-Novel (Cómo mutar y dominar el mundo) Este libro lo escribe junto a R.U.Sirius (con quien también escribió Cyberpunk Handbook) y al igual que en el anterior, la ironía y el humor se perciben desde la sinopsis y el prólogo.

Junto a Sirius fundó y editó la revista de cultura tecnológica y anárquica Mondo 2000. Durante esta época, Milhon se convertiría también en una experta programadora web.

Todo estos trabajos le valieron diversas entrevistas y espacios donde exponer sus ideas. En 1995 en una entrevista realizada por Wired, Milhon diría una de las frases que más claramente definirían su pensamiento: “Los chicas necesitan modems”.

La vida de Milhon llegaría a su final en el año 2003 a causa de un cáncer. Su partida causó una profunda respuesta de la comunidad hacker en todo el mundo.

Tras su muerte, Wired dedicó el siguiente título en su revista: “Los hackers han perdido a su santa protectora”. Una singular santa fuera de todo lo común: una gran hacker, feminista y activista de los ciberderechos, toda una excepción en un espacio aún dominado por los hombres.

«Sin duda fue un ícono de los primeros tiempos de la generación en red», manifestó el asesor en seguridad Robert Ferrell. «No seríamos lo que somos ahora si no fuera por ella; y por ese motivo, sino por otros, la extrañaremos muchísimo.»

«St. Jude me enseñó que no hace falta tener pechos grandes para ser una diosa del sexo. Todo lo que se necesita es tener mucho cerebro y adoptar la actitud correcta», declaró la programadora de Unix Nadine Ulmer.

https://academy.bit2me.com/quien-es-jude-milhon-santa-patrona-hackers/

https://es.wikipedia.org/wiki/Jude_Milhon

https://www.theguardian.com/technology/2003/aug/08/guardianobituaries.obituaries

https://hackstory.net/St._Jude

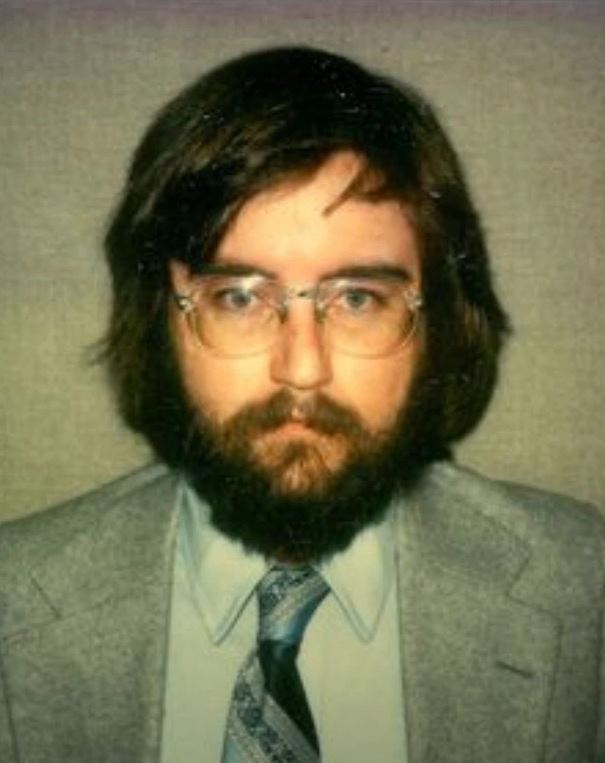

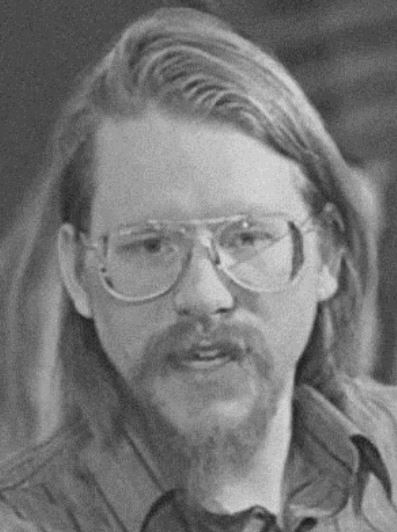

Timothy May

Timothy May nació el 21 de diciembre de 1951 en Bethesda, Estados Unidos. Fue un prolífico y conocido técnico informático, escritor ideológico, ingeniero electrónico y científico sénior de Intel en los inicios de la compañía. También conocido como Tim May y por ser el líder más agitador del grupo Cypherpunks.

Fue miembro fundador (junto a Eric Hughes y John Gilmore) de la lista de correo electrónico de Cypherpunks. Entre los años de 1992 y 2003, y uno de los miembros más activos de la lista, escribiendo extensamente sobre criptografía y privacidad. Cómo él mismo contó, a mediados de 1988, May publicó “The Crypto Anarchist Manifesto” (El Manifiesto Criptoanarquista) y lo distribuyó aquel año en las conferencias CRYPTO’88 y Hackers Conference. En dicho texto, May promueve activamente la necesidad de un mundo conectado por medios criptográficos para proteger la privacidad y mantener el anonimato. Todo ello con el fin de evitar que gobiernos e instituciones reguladoras en el mundo violaran lo más importante de cada ciudadano: su libertad y derechos civiles. Este documento se convertiría en la base fundamental del pensamiento criptoanarquista y fundamento en la aparición de las criptomonedas.

Dice asi:

Cypherpunks del mundo

El manifiesto criptoanarquista

Un espectro está surgiendo en el mundo moderno, el espectro de la cripto anarquía. La informática está al borde de proporcionar la capacidad a individuos y grupos de comunicarse e interactuar entre ellos de forma totalmente anónima. Dos personas pueden intercambiar mensajes, hacer negocios y activar contratos electrónicos, sin saber nunca el Nombre Auténtico, o la identidad legal, de la otra. Las interacciones sobre las redes serán intrazables, gracias al uso extendido de re-enrutado de paquetes encriptados en máquinas a prueba de manipulación que implementen protocolos criptográficos con garantías casi perfectas contra cualquier intento de alteración. Las reputaciones tendrán una importancia crucial, mucho más importante en los tratos que las calificaciones crediticias de hoy en día. Estos progresos alterarán completamente la naturaleza de la regulación del gobierno, la capacidad de gravar y de controlar las interacciones económicas, la capacidad de mantener la información secreta, e incluso alterarán la naturaleza de la confianza y de la reputación.

La tecnología para esta revolución (y seguramente será una revolución social y económica) ha existido en teoría durante la última década. Los métodos están basados en el cifrado de clave pública, sistemas interactivos de prueba de cero-conocimiento, y varios protocolos de software para la interacción, autenticación y verificación. El foco hasta ahora ha estado en conferencias académicas en Europa y EE.UU., conferencias monitorizadas de cerca por la Agencia de Seguridad Nacional. Pero solo recientemente las redes de computadores y ordenadores personales han alcanzado la velocidad suficiente para hacer las ideas realizables en la práctica. Y los próximos 10 años traerán suficiente velocidad adicional para hacer estas ideas factibles económicamente y, en esencia, imparables. Redes de alta velocidad, ISDN, tarjetas inteligentes, satélites, transmisores Ku-Band, ordenadores personales multi-MIPS, y chips de cifrado ahora en desarrollo serán algunas de las tecnologías habilitadoras.

El Estado intentará, por supuesto, retardar o detener la diseminación de esta tecnología, citando preocupaciones de seguridad nacional, el uso de esta tecnología por traficantes de drogas y evasores de impuestos y miedos de desintegración social. Cualquiera de estas preocupaciones serán válidas; la criptoanarquía permitirá la comercialización libre de secretos nacionales y la comercialización de materiales ilícitos y robados. Un mercado computarizado anónimo permitirá incluso el establecimiento de horribles mercados de asesinatos y extorsiones. Varios elementos criminales y extranjeros serán usuarios activos de la CryptoNet. Pero esto no detendrá la extensión de la cripto anarquía.

Al igual que la tecnología de impresión alteró y redujo el poder de los gremios medievales y la estructura del poder social, también los métodos criptológicos alterarán la naturaleza de las corporaciones y la interferencia del gobierno en las transacciones económicas. La cripto anarquía, combinada con los mercados de información emergentes, creará un mercado líquido para cualquier material que pueda ponerse en palabras e imágenes. Y de la misma manera que una invención aparentemente menor como el alambre de púas hizo posible el cercado de grandes ranchos y granjas, alterando así para siempre los conceptos de tierra y los derechos de propiedad en las fronteras de Occidente, así también el descubrimiento aparentemente menor de una rama arcana de las matemáticas se convertirá en el alicate que desmantele el alambre de púas alrededor de la propiedad intelectual.

¡Levántate, no tienes nada que perder excepto tus propias vallas de alambres con púas!

En Septiembre de 1992 Timothy May leyó este texto en la primera reunión oficial de los Cypherpunks y más tarde, en septiembre de 1994, T. May publicó “The Cyphernomicon” obra donde también incluyó el Manifiesto. Cyphernomicon tiene forma de un ‘Preguntas Frecuentes’, está ordenado por secciones y contiene muchas notas breves con ideas y cuestiones explicadas desde la perspectiva cypherpunk, la cual aboga por el uso de una criptografía fuerte para asegurar la privacidad en los intercambios de valor e información en el medio digital.

Timothy May murió de causas naturales, en su casa ubicada en California el 13 de diciembre de 2018. Tras fallecer, el New York Times, dedicó un reportaje de su vida en el que se destaca lo siguiente:

“El Sr. May mantuvo cierta distancia de seguridad con el mundo real, llevando una vida apartada. A menudo escribía sobre armarse y esperar a que aparecieran agentes del gobierno. Después del ocaso de los Cypherpunks a principios de la década de 2000, comenzó a expresar opiniones racistas a otros grupos online. A pesar de alienar a muchos de sus antiguos aliados, algunas de sus ideas han vuelto a ponerse de moda con el auge reciente de WikiLeaks y Bitcoin y la creciente preocupación por la vigilancia gubernamental.”

Timothy C. May, Early Advocate of Internet Privacy, Dies at 66

Nathaniel Popper – New York Times

https://www.mql5.com/es/blogs/post/337187

https://academy.bit2me.com/cyphernomicon-cultura-cypherpunks/

https://academy.bit2me.com/quien-es-timothy-may/

John Perry Barlow.

John Perry Barlow (1947-2018), poeta y filósofo de Internet, ensayista, ganadero y ciberactivista estadounidense.

‘Crearemos una civilización de la Mente en el Ciberespacio. Que sea más humano y justo que el mundo que sus gobiernos han creado antes’.

‘La vida, humana o no, fluye directamente contra la entropía. La espiral acelerada de la historia asciende. No es un remolino. La vida se esparce por el cosmos como una fuente de orden, superponiendo complejidad sobre complejidad, milagro sobre milagro. Ya sea que quiera llamar a la fuente de esa fuente Dios o algo más, existe un proceso en el universo que desafía las fuerzas de la descomposición. Cada uno de ustedes debe su existencia y su futuro a ese proceso’.

‘La esperanza infundada, como el amor incondicional, es la única que vale la pena tener’

No es exagerado decir que las principales partes de Internet que todos conocemos y amamos existen y prosperan gracias a la visión y el liderazgo de Barlow.

Escribió canciones para Grateful Dead desde 1971, fue entonces cuando se interesó en trabajar con Weir para un espectáculo de la banda en el Teatro capital del distrito neoyorkino de Port Chester. Juntos escribieron co-escribieron canciones como «Cassidy», «Mexicali Blues» y «Black-Throated Wind», las cuales permanecieron en el repertorio de Grateful Dead y en los variados proyectos en solitario de Weir.

El 8 de febrero de 1996 escribió:

La Declaración de independencia del ciberespacio.

Gobiernos del Mundo Industrial, vosotros, cansados gigantes de carne y acero, vengo del Ciberespacio, el nuevo hogar de la Mente. En nombre del futuro, os pido en el pasado que nos dejéis en paz. No sois bienvenidos entre nosotros. No ejercéis ninguna soberanía sobre el lugar donde nos reunimos. No hemos elegido ningún gobierno, ni pretendemos tenerlo, así que me dirijo a vosotros sin más autoridad que aquella con la que la libertad siempre habla.

Declaro el espacio social global que estamos construyendo independiente por naturaleza de las tiranías que estáis buscando imponernos. No tenéis ningún derecho moral a gobernarnos ni poseéis métodos para hacernos cumplir vuestra ley que debamos temer verdaderamente.

Los gobiernos derivan sus justos poderes del consentimiento de los que son gobernados. No habéis pedido ni recibido el nuestro. No os hemos invitado.

No nos conocéis, ni conocéis nuestro mundo. El Ciberespacio no se halla dentro de vuestras fronteras. No penséis que podéis construirlo, como si fuera un proyecto público de construcción. No podéis. Es un acto natural que crece de nuestras acciones colectivas.

No os habéis unido a nuestra gran conversación colectiva, ni creasteis la riqueza de nuestros mercados. No conocéis nuestra cultura, nuestra ética, o los códigos no escritos que ya proporcionan a nuestra sociedad más orden que el que podría obtenerse por cualquiera de vuestras imposiciones.

Proclamáis que hay problemas entre nosotros que necesitáis resolver. Usáis esto como una excusa para invadir nuestros límites. Muchos de estos problemas no existen. Donde haya verdaderos conflictos, donde haya errores, los identificaremos y resolveremos por nuestros propios medios. Estamos creando nuestro propio Contrato Social. Esta autoridad se creará según las condiciones de nuestro mundo, no del vuestro. Nuestro mundo es diferente. El Ciberespacio está formado por transacciones, relaciones, y pensamiento en sí mismo, que se extiende como una quieta ola en la telaraña de nuestras comunicaciones. Nuestro mundo está a la vez en todas partes y en ninguna parte, pero no está donde viven los cuerpos.

Estamos creando un mundo en el que todos pueden entrar, sin privilegios o prejuicios debidos a la raza, el poder económico, la fuerza militar, o el lugar de nacimiento. Estamos creando un mundo donde cualquiera, en cualquier sitio, puede expresar sus creencias, sin importar lo singulares que sean, sin miedo a ser coaccionado al silencio o al conformismo.

Vuestros conceptos legales sobre propiedad, expresión, identidad, movimiento y contexto no se aplican a nosotros. Se basan en la materia. Aquí no hay materia. Nuestras identidades no tienen cuerpo, así que, a diferencia de vosotros, no podemos obtener orden por coacción física.

Creemos que nuestra autoridad emanará de la moral, de un progresista interés propio, y del bien común. Nuestras identidades pueden distribuirse a través de muchas jurisdicciones. La única ley que todas nuestras culturas reconocerían es la Regla Dorada. Esperamos poder construir nuestras soluciones particulares sobre esa base. Pero no podemos aceptar las soluciones que estáis tratando de imponer. En Estados Unidos hoy habéis creado una ley, el Acta de Reforma de las Telecomunicaciones, que repudia vuestra propia Constitución e insulta los sueños de Jefferson, Washington, Mill, Madison, DeToqueville y Brandeis. Estos sueños deben renacer ahora en nosotros.

Os atemorizan vuestros propios hijos, ya que ellos son nativos en un mundo donde vosotros siempre seréis inmigrantes. Como les teméis, encomendáis a vuestra burocracia las responsabilidades paternas a las que cobardemente no podéis enfrentaros. En nuestro mundo, todos los sentimientos y expresiones de humanidad, de las más viles a las más angelicales, son parte de un todo único, la conversación global de bits. No podemos separar el aire que asfixia de aquel sobre el que las alas baten.

En China, Alemania, Francia, Rusia, Singapur, Italia y los Estados Unidos estáis intentando rechazar el virus de la libertad erigiendo puestos de guardia en las fronteras del Ciberespacio. Puede que impidan el contagio durante un pequeño tiempo, pero no funcionarán en un mundo que pronto será cubierto por los medios que transmiten bits.

Vuestras cada vez más obsoletas industrias de la información se perpetuarían a sí mismas proponiendo leyes, en América y en cualquier parte, que reclamen su posesión de la palabra por todo el mundo. Estas leyes declararían que las ideas son otro producto industrial, menos noble que el hierro oxidado. En nuestro mundo, sea lo que sea lo que la mente humana pueda crear puede ser reproducido y distribuido infinitamente sin ningún coste. El trasvase global de pensamiento ya no necesita ser realizado por vuestras fábricas. Estas medidas cada vez más hostiles y colonialistas nos colocan en la misma situación en la que estuvieron aquellos amantes de la libertad y la autodeterminación que tuvieron que luchar contra la autoridad de un poder lejano e ignorante. Debemos declarar nuestros «yo» virtuales inmunes a vuestra soberanía, aunque continuemos consintiendo vuestro poder sobre nuestros cuerpos. Nos extenderemos a través del planeta para que nadie pueda encarcelar nuestros pensamientos.

Crearemos una civilización de la Mente en el Ciberespacio. Que sea más humana y hermosa que el mundo que vuestros gobiernos han creado antes.

Davos, Suiza a 8 de febrero de 1996

https://www.eff.org/cyberspace-independence

https://www.eff.org/pages/j-kreilsberg-barlow-interview

https://es.wikisource.org/wiki/Declaraci%C3%B3n_de_independencia_del_ciberespacio

https://www.eff.org/john-perry-barlow

https://es.wikipedia.org/wiki/John_Perry_Barlow

John Gilmore

La vida de John Gilmore comenzó en el año de 1955 en la ciudad de York, Penssylvania, Estado Unidos. Su vida privada es un secreto que celosamente ha cuidado. Sin embargo, sí que se conocen los grandes trabajos y éxitos que ha obtenido a lo largo de toda su vida como programador. Reconocido activista de las libertades digitales, del conocimiento y software libre, Gilmore es una autoridad conocida en el mundo de la informática y Cypherpunk.

John Gilmore comenzó su historia como programador en la empresa Sun Microsystem (actual Oracle) en el año de 1982. En este gigante industrial, Gilmore dedicó sus conocimientos y experiencia en la creación y desarrollo de software para esta compañía.

El conocimiento y experiencia adquiridos en Sun le llevó luego a su segunda y más sonada creación, el protocolo Bootstrap. En 1985, Gilmore presentó este protocolo como una mejora y estandarización al proceso de arranque que seguían las estaciones de trabajo de Sun. Este protocolo permite que una computadora pueda obtener una dirección IP sin tener que iniciar un sistema operativo. De hecho, hace innecesario el sistema operativo pudiendo operar una estación de trabajo sin disco duro.

John Gilmore siempre apoyó la causa libertaria y cypherpunk, sin embargo, sus actividades se volvieron abiertamente públicas cuando registró en 1987 su dominio toad.com. En este sitio web, Gilmore abrió un servicio de correo con un relay anónimo. El servicio permite que cualquiera pudiera usar su servicio de correo sin censura alguna.

Poco tiempo después, Gilmore participó en el “Gran Renombramiento” de USENET. En ese momento, Gilmore creó la jerarquía alt.*, una jerarquía pensada en escapar del control centralizado y que no estaba sujeta a las formalidades de las Ocho Grandes (jerarquías mainstream como: comp, misc, news, rec, soc, sci, talk). Con esta creación, Gilmore invitaba a todos a participar de la mejor forma posible. Un espacio de debate público cuyo crecimiento fue explosivo y se convirtió rápidamente en el multiplicador del conocimiento, pensamiento crítico, libertario y cypherpunk.

Poco tiempo después, Gilmore creó la lista de correo coderpunks. Esta lista anterior a la reconocida lista de correo cypherpunks, fue la chispa inicial del movimiento cypherpunk en Estados Unidos y Canadá. Pero Gilmore no se quedó allí y llevó esta chispa mucho más allá con su siguiente creación.

La creación de Cygnus Solutions

En 1989, John Gilmore, Michael Tiemann y David Henkel-Wallace se unieron para crear la compañía Cygnus Solutions. Esta compañía fue creada con la finalidad de ofrecer soporte comercial al software libre. El software libre, fue una corriente con la que Gilmore estuvo de acuerdo desde sus inicios. Como programador de sistemas BSD e UNIX, sabía muy bien el potencial que el software libre tenía.

Es por ello que durante años Cygnus Solutions fueron los mantenedores de varios productos de software clave de GNU, incluidos GNU Debugger y GNU Binutils (que incluían el ensamblador y el vinculador de GNU). También contribuyó de manera importante al proyecto de GCC y condujo el cambio en la administración del proyecto de tener un solo guardián a tener un comité independiente.

Cygnus también fue el desarrollador original de Cygwin, una capa POSIX para la familia de sistemas operativos Microsoft Windows, y de eCos, un sistema operativo integrado en tiempo real.

En el año de 1992, John Gilmore junto a Eric Hughes y Timothy C. May unieron esfuerzos para crear la lista de correos cypherpunks.

En la actualidad John Gilmore sigue activo con varios proyectos e iniciativas en pro de la libertad digital. Entre estos proyectos se encuentra el FreedomBox, un ordenador pre-instalado y listo para usar, dedicado a cuidar la privacidad de sus dueños. Cada FreedomBox, cuenta con una instalación segura de Debian para garantizar la privacidad de todo lo que maneje.

Otra iniciativa que Gilmore maneja es la de evitar que la TSA (Administración de Seguridad de Transporte) exija a los ciudadanos el mostrar su ID cuando viaja. Gilmore ha presentado varios juicios para evitar esta situación, demostrando públicamente que la TSA no tiene autoridad para ella. Una situación que la misma TSA ha ratificado públicamente también. Sin embargo, Gilmore ha perdido cada uno de estos casos, mientras que la TSA y el gobierno federal estadounidense no abandonan esta práctica. Este caso es conocido como el de Gilmore vs Gonzales.

También maneja otra iniciativa en contra de la implantación y aboga por la eliminación de los DRM. Gilmore considera que el control de derechos digitales es capaz de destruir la sociedad y los avances que esta pueda generar en el futuro.

https://academy.bit2me.com/quien-es-john-gilmore/

https://archive.vn/4a10m

David Chaum

Una vida dedicada a la criptografía

Chaum nació en 1955 en Estados Unidos. Obtuvo el Doctorado en Informática y Administración de Empresas de la Universidad de Berkeley, California. Considerado el padre del dinero digital, Chaum tiene una extensa carrera como profesor, investigador y desarrollador de protocolos criptográficos.

Como consecuencia de sus aportaciones, David Chaum es también un referente para las personas que iniciaron y promovieron el movimiento y la cultura Cypherpunk. Tal es así que su nombre se cita más de 70 veces en El Cyphernomicon, un documento publicado por Timothy May el 10 de Septiembre de 1994.

https://academy.bit2me.com/quien-es-david-chaum/

https://archive.vn/xj6Pn

Hal Finney

Hal Finney (1956 – 2014) Fue uno de los primeros usuarios de Bitcoin, el recibió la primera transacción del creador, Satoshi Nakamoto . Finney vivió 10 años en Temple City, California, el mismo pueblo en el que vivió Dorian Nakamoto (de nacimiento Satoshi Nakamoto ), lo que se suma a las especulaciones de que pudo haber sido el creador de Bitcoin. Finney siempre negó ser Satoshi Nakamoto .

Bitcoin y yo

Estos últimos cuatro años han estado llenos de acontecimientos para Bitcoin y para mí.

Para aquellos que no me conocen, soy Hal Finney. Me inicié en la criptografía trabajando en la primera versión de PGP, en estrecha colaboración con Phil Zimmermann. Cuando Phil decidió fundar PGP Corporation, yo fui uno de los primeros en ser contratados. Al mismo tiempo, me involucré con los cypherpunks. Lideré, entre otros proyectos, el primer remailer anónimo basado en criptografía.

Fast forward hasta finales de 2008 y el anuncio del proyecto Bitcoin. He notado que los criptógrafos que peinan canas tienden a volverse cínicos. Yo, a pesar de que para entonces ya había superado los 50 años, seguía siendo, además de un amante de la criptografía – de sus misterios y sus paradojas – , un idealista.

Cuando Satoshi presentó su proyecto en la lista de correo cypherpunk, obtuvo una respuesta más bien fría – escéptica en el mejor de los casos. Los criptógrafos han visto a demasiados novatos con grandes planes que resultan ser, en realidad, totalmente absurdos, de modo que suelen reaccionar instintivamente.

Yo era más positivo. Había estado interesado durante muchos años en los sistemas de pago criptográficos. Además, tuve la suerte de conocer y mantener amplia correspondencia tanto con Wei Dai como con Nick Szabo, ambos reconocidos por haber ideado los esquemas que luego se pondrían en práctica con Bitcoin. Yo mismo había intentado crear una moneda basada en pruebas de trabajo, llamada RPOW. Así que Bitcoin me pareció algo fascinante.

Cuando Satoshi anunció el lanzamiento de la primera versión del software, lo descargué de inmediato. Creo que fui la primera persona, después de Satoshi, en ejecutar el cliente Bitcoin. Mi ordenador encontró el bloque setenta y algo, y fui el primer destinatario de una transacción mediante Bitcoin, cuando Satoshi me envió diez “monedas” a modo de prueba. Durante los siguientes días mantuvimos una larga conversación vía email, en la cual le reporté varios fallos que él se apuró a corregir.

Hoy en día, la verdadera identidad de Satoshi se ha convertido en un misterio. Pero en ese momento yo pensaba que estaba tratando con un joven de ascendencia japonesa que era extraordinariamente inteligente y sincero. He tenido la suerte de conocer a muchas personas brillantes a lo largo de mi vida, así que soy capaz de reconocer los signos.

Después de unos días, el cliente Bitcoin ya funcionaba sin problemas, así que lo dejé correr [N de la R: en aquél entonces, el “cliente Satoshi” incluía un botón para minar bitcoins]. Eran los días en que la dificultad era de 1, y se podían encontrar bloques fácilmente con una CPU. Miné varios bloques en el transcurso de unos pocos días, pero finalmente decidí apagarlo, porque hacía recalentar mi ordenador y el ruido constante del ventilador me molestaba. En retrospectiva, me gustaría haberlo mantenido encendido más tiempo, pero por otro lado me considero increíblemente afortunado por haber estado allí desde el principio.

No volví a saber de Bitcoin hasta finales de 2010, cuando me sorprendí al descubrir que no sólo seguía en marcha, si no que los bitcoins habían pasado a tener valor monetario. Le sacudí el polvo a mi vieja cartera, y me sentí aliviado al comprobar que mis bitcoins seguían allí. Al ver que la cotización aumentaba, decidí guardar esas monedas en una cartera offline, donde con suerte van a preservar su valor para mis herederos.

Hablando de herederos, tuve una sorpresa en 2009: de pronto me diagnosticaron una enfermedad mortal. A principios de ese año yo me encontraba en excelente forma; había perdido mucho peso y me había entusiasmado con las carreras de larga distancia. De hecho, estaba empezando a entrenar para correr un maratón completo, y justo cuando pensé que ya estaba listo para competir, todo salió mal.

Mi cuerpo empezó a fallar. Empecé a hablar con gran dificultad, y a perder fuerza en mis manos y en mis piernas. En agosto de 2009 me diagnosticaron Esclerosis Lateral Amiotrófica (ELA), también llamada enfermedad de Lou Gehrig, por el famoso jugador de béisbol que la padeció.

La ELA es una enfermedad que ataca las motoneuronas, que son las neuronas que conducen las señales desde el cerebro hacia los músculos. Inicialmente se manifiesta como debilidad, la cual progresa gradualmente hacia la parálisis. Por lo general, es mortal en 2 a 5 años. Al principio, mis síntomas eran leves y podía seguir trabajando, pero debido a la fatiga y a que se me hacía casi imposible hablar, me vi obligado a retirarme a principios de 2011. Desde entonces, la enfermedad ha continuado su inexorable progresión.

Hoy me encuentro casi totalmente paralizado. Me alimento por medio de una sonda, y mi respiración es asistida a través de un tubo. Uso la computadora gracias a un sistema de rastreo ocular que además cuenta con un sintetizador de voz. Por lo tanto, esta es mi voz. Paso todo el día en mi silla de ruedas eléctrica, y gracias a una interfaz que he desarrollado utilizando una placa Arduino, puedo ajustar la posición de mi silla de ruedas con sólo mover mis ojos.

Ha sido un gran cambio, pero mi vida no está tan mal. Todavía puedo leer, escuchar música y ver televisión y películas. Recientemente descubrí que incluso puedo programar. Lo hago muy lentamente, unas 50 veces más lento de lo que solía hacerlo. Pero sigo siendo un amante de la programación y, además, esta actividad me ayuda a plantearme nuevas metas.

Actualmente estoy trabajando en algo que me sugirió Mike Hearn: utilizar las funciones de seguridad de los procesadores modernos, diseñados para soportar “Trusted Computing”, para robustecer las carteras Bitcoin. El producto ya está casi listo para su lanzamiento. Por supuesto, las oscilaciones del precio del bitcoin me resultan entretenidas. Al fin y al cabo, tengo ahorros en juego, aunque a decir verdad los bitcoins que he acumulado se los debo a la suerte más que al mérito.

Esa es mi historia. Me considero afortunado: a pesar de la ELA, mi vida es muy satisfactoria. Pero mi expectativa de vida es limitada. Esas discusiones que he leído en el foro acerca de los mecanismos para dejar bitcoins como herencia tienen para mí un interés más que académico. Mi hijo y mi hija son diestros con la tecnología, y ahora tienen toda la información que necesitan para resguardar sus bitcoins. Me siento muy bien con mi legado.

Finney murió en Phoenix, Arizona , el 28 de agosto de 2014, como resultado de complicaciones de la ELA y fue criopreservado por la Alcor Life Extension Foundation .

En un mundo en el que los honores se otorgan tan a menudo por las razones equivocadas, vaya este homenaje a Hal Finney, criptógrafo, idealista, pionero de Bitcoin y héroe de la libertad.

Hal Finney, Extropianos & Bitcoin (videos)

https://youtu.be/CNXW2sPuUrc

https://youtu.be/39lLClYOETY

Zooko Wilcox

Zooko Wilcox O´Hern nació en Phoenix, Arizona en mayo de 1974. Desde muy temprana edad, Wilcox se vio atraído por las maravillas de la informática y la ciencia,

Cuando conoció el movimiento cypherpunk, Zooko se vio seducido por el espíritu libre que evocaban sus miembros. Quienes perseguían y defendían con firmeza el derecho a la privacidad de los usuarios de softwares y aplicaciones que hacían operaciones financieras a través de estos sistemas digitales. Dentro del movimiento Zooko adoptó un alias, y se dio a conocer en la comunidad bajo el seudónimo de Zooko.

Cuando David Chaum dio a conocer la lista de correo de los cypherpunk para expresar sus ideas sobre cómo crear un sistema de pago digital que no podía ser rastreado, Zooko fue uno de los primeros en unirse a esta lista. Se trataba de una especie de club donde los integrantes podían debatir y dar a conocer sus ideas y opiniones, por lo que Zooko se nutrió de información y conocimientos importantes que lo llevarían más tarde a desarrollar una de las criptomonedas más reconocidas a nivel mundial por su alto nivel de privacidad y anonimato. Como la influencia de Zooko Wilcox y su conocimiento en criptografía era bastante amplio, Andrew Miller lo acusó de ser el posible Satoshi Nakamoto, creador de Bitcoin.

https://academy.bit2me.com/quien-es-zooko-wilcox/

Adam Back

Nació en julio de 1970 en la ciudad de Londres, Inglaterra. Uno de los integrantes más tempranos del movimiento cypherpunk.

Adam Back, es un doctor en Ciencias de la Computación, quien es ampliamente reconocido por sus diversos trabajos en criptografía, sistemas anónimos y por ser Su primer trabajo en ese sentido fue; “The Simple Key Search Protocol”. Gracias a este trabajo presentado en el año 1995, en conjunto con Andrew Brown y Piete Brooks, se pudo romper la seguridad SSL de Netscape. Además durante su estadía en la empresa Zero Knowledge Systems, Back trabajó como consultor de la empresa Nokia, en un proyecto para integrar pagos electrónicos utilizando teléfonos móviles.

Nakamoto se comunicó con Adam Back en 2009 para obtener más información sobre HashCash. Esto con el fin de saber si el protocolo podría aplicarse en una escala mucho más grande y compleja. Back nunca sospechó que Nakamoto era un seudónimo y nunca le conoció en persona. Este hecho, convierte a Back en una de las pocas personas que realmente se han comunicado con Nakamoto.

https://academy.bit2me.com/quien-es-adam-back/

Erick Hughes

En el 92, Erick Hughes co-escribió junto a Tim May “El Manifiesto Cypherpunk“. Fue con la liberación de este documento donde se sentaban las bases del movimiento y su visión a futuro. Este tipo de activismo social y ciberactivismo resultó bastante incómodo para el gobierno de los Estados Unidos, tal y como era de esperar.

“La Privacidad es necesaria para una sociedad abierta en la era digital… No podemos esperar garantías de privacidad por parte de gobiernos, corporaciones u otras enormes corporaciones sin rostro… Debemos defender nuestra propia privacidad si esperamos tener algo de ella…

Uno de los proyectos por el cual Eric Hughes recibió mayor reconocimiento, fue la creación del primer remailer anónimo de Internet. Eric creó este servicio junto a Hal Finney, en 1992.

La creación de este tipo de tipo de servicios, hizo que publicar información sensible fuese menos arriesgado. Simplemente bastaba enviarla por email a una lista de correo accesible públicamente. Dado que no se podía rastrear el correo hasta llegar al remitente, los remailers fueron la herramienta idónea para el activismo social. Gracias a ellos se podía dar visibilidad a los abusos de poder sin miedo a represalias. Se utilizaron para dar acceso público a datos que deberían serlo, como para desvelar secretos gubernamentales o revelar secretos de la Iglesia de Cienciología. Sin duda, sortear mecanismos de censura es vital para preservar derechos como la libertad de expresión y el acceso a la información.

https://academy.bit2me.com/quien-es-eric-hughes/

Nick Zabo

Nick Szabo es un informático, jurista y criptógrafo conocido por su investigación en contratos digitales y moneda digital . Se graduó de la Universidad de Washington en 1989 con una licenciatura en ciencias de la computación y recibió una licenciatura en derecho de la Facultad de Derecho de la Universidad George Washington . Es profesor honorario de la Universidad Francisco Marroquín.

La frase y el concepto de «contratos inteligentes» fue desarrollado por Szabo con el objetivo de llevar lo que él llama las prácticas «altamente evolucionadas» del derecho contractual y la práctica al diseño de protocolos de comercio electrónico entre extraños en Internet. Su objetivo principal era convertir unos y ceros en algo que la gente valorara.

“Empecé a pensar en la analogía entre problemas difíciles de resolver y la dificultad de extraer oro” “Todo lo que funcione bien como función de prueba de trabajo, que produzca una cadena binaria específica de modo que pueda demostrarse que generar esa cadena fue computacionalmente costoso, funcionará, estaba tratando de imitar lo más fielmente posible en el ciberespacio las características de seguridad y confianza del oro, y la principal de ellas es que no depende de una autoridad central confiable”

En 1998, Szabo diseñó un mecanismo para una moneda digital descentralizada que llamó «bit gold». El bit gold nunca se implementó, pero se lo ha llamado «un precursor directo de la arquitectura bitcoin». Nick Szabo es visto como un potencial Satoshi Nakamoto. En diciembre de 2013 el blogger Skye Gray relaciona a Szabo con el Whitepaper de Bitcoin mediante un análisis estilométrico. Sabemos además que Szabo ya usó otros seudónimos en los 90. En mayo de 2011 Szabo publicó una nota al respecto de las posible identidad de Nakamoto, declarando textualmente:

“Wei Dai, Hal Finney y yo mismo éramos las únicas personas que conozco a quienes les gustó la idea lo suficiente como para perseguirla hasta Nakamoto (asumiendo que Nakamoto no es realmente Finney o Dai). Solo Finney (RPOW) y Nakamoto estaban lo suficientemente motivados como para implementar dicho esquema”

El periodista del New York Times, Nathaniel Popper estableció que “la evidencia más convincente apuntaba a un hombre estadounidense solitario de ascendencia húngara llamado Nick Szabo”

La forma más sencilla de entender Bitcoin es pensar en él como un libro de contabilidad digital. Imagine a un grupo de personas en una mesa que tienen acceso en tiempo real al mismo libro de contabilidad financiera en las computadoras portátiles que tienen frente a ellos. El libro mayor registra cuántos bitcoins tiene cada persona en la mesa en un momento dado. Por necesidad, el saldo de cada cuenta es información pública, y si una persona quiere transferir fondos a la persona sentada frente a él, tiene que anunciar esa transacción a todos en la mesa. Luego, todo el grupo agrega la transacción al libro mayor, en el que todos deben estar de acuerdo. En un sistema como este, el dinero nunca tiene que existir en forma física y, sin embargo, no se puede gastar dos veces.

Básicamente, así es como funciona bitcoin, excepto que los participantes se distribuyen en una red global de igual a igual, y todas las transacciones tienen lugar entre direcciones en la red en lugar de individuos. La propiedad de la dirección se verifica mediante criptografía de clave pública, sin revelar quién es el propietario.

Sea quien sea, el verdadero Satoshi Nakamoto tiene muchas buenas razones para querer permanecer en el anonimato. Quizás el más obvio es el peligro potencial. Satoshi Nakamoto recopiló casi un millón de bitcoins minando para iniciar y fortalecer lo suficiente el protocolo durante el primer año del sistema. Con su ropa modesta y sus modales sencillos, el Sr. Szabo podría ser el tipo de persona que podría tener una fortuna y no gastar nada de ella, o incluso tirar las llaves del banco. Las personas que lo conocen dicen que conduce un automóvil de la década de 1990.

Ensayos, artículos y tutoriales concisos de Nick Szabo:

https://archive.vn/20150716194113/http://szabo.best.vwh.net/

https://www.blogger.com/profile/16820399856274245684

https://en.wikipedia.org/wiki/Nick_Szabo

https://academy.bit2me.com/glosario-smart-contract-nick-szabo/

Wei Dai

«Nunca ha habido un gobierno que no haya intentado tarde o temprano reducir la libertad de sus súbditos y obtener más control sobre ellos, y probablemente nunca lo habrá… Por lo tanto, en lugar de intentar convencer a nuestro gobierno actual de que no lo intente, desarrollaremos la tecnología que hará imposible que el gobierno tenga éxito»

La comunidad criptográfica y cypherpunk ha contado con grandes figuras entre sus filas. Una de ellas es Wei Dai, un informático y cypherpunk de origen chino. Como cypherpunk, su vida privada es todo un misterio y no se conoce nada sobre la misma. Sin embargo, se sabe que es Licenciado en Ciencias de la Computación, graduado en la Universidad de Washington.

En el mundo de las criptomonedas, será recordado por situar una propuesta clave precursora de Bitcoin justo antes de la creación de Satoshi Nakamoto y por la librería criptográfica “crypto++”.

Wei Dai formó parte del Grupo de Investigación de Criptografía de la compañía Microsoft, ubicada en Redmond, Washington. Durante sus trabajos en Microsoft, participó en el estudio, diseño e implementación de sistemas de cifrado para aplicaciones especializadas. Fue en ese momento, cuando registró las patentes 5724279 y 6081598. Ambas patentes dirigidas a la optimización de algoritmos de cifrados dentro de la pila tecnológica de Microsoft.

Estos trabajos demostraron ser claves en Microsoft para la implementación de algoritmos de cifrados altamente eficientes para ser usados en las distintas herramientas de software de la compañía. Especialmente de aquellos software que hacían uso intensivo del algoritmo RSA para asegurar sus datos.

b-money, una moneda digital, fue una propuesta creada por Wei Dai con el fin de diseñar un “sistema de efectivo electrónico distribuido y anónimo”. Dai publicó la misma en la lista de correo de cypherpunks en noviembre de 1998. En esta propuesta, Dai explicaba las formas de llevar a cabo su sistema. es muchas veces considerada la primera criptomoneda real, pese a que nunca se implementó. Sin embargo, sus bases teóricas son casi las mismas que las que siguen las criptomonedas actuales. Debido a esto, en principio Wei Dai fue señalado de ser en realidad Satoshi Nakamoto. Sin embargo, no existen pruebas concluyentes de que así sea. Por otro lado, Dai ha negado rotundamente que él sea la persona detrás del nombre de Satoshi Nakamoto. Dice Dai sobre el creador de Bitcoin: “Ni siquiera leyó mi artículo antes de reinventar la idea él mismo. Él se enteró después y me acreditó en su documento. Entonces mi conexión con el proyecto es bastante limitada”.

Pero esto no echa por tierra el hecho, de que el trabajo de Wei Dai con b-money fue especialmente influyente en el desarrollo de Bitcoin. Los parecidos entre ambos son innegables, y hasta ahora tanto b-money como BitGold son conocidos como los ancestros del Bitcoin.

https://academy.bit2me.com/quien-es-wei-dai/

https://nakamotoinstitute.org/b-money/

Ray Dilinger

Originario de Kansas, fue una de las primeras personas a quien Satoshi Nakamoto encomendó revisar el código fuente de bitcoin.

Considero que hacer ruido es de mala educación, evito las multitudes y las apariciones públicas, y desconfío de que alguien hable más rápido de lo que piensa. Aunque escribo mucho, rara vez hablo y no me gusta hacerlo por teléfono.

Me involucré marginalmente con bitcoin en su desarrollo temprano porque la criptomoneda, y la aplicación de cadenas de bloques a la criptomoneda en particular, son interesantes. Dejé de estar involucrado en bitcoin cuando los próximos pasos necesariamente involucrarían el arte de vender, la conversación frecuente y la interacción social, porque esas cosas no son interesantes.

En tercer lugar, Satoshi finalmente me convenció de que el no era un estafador. Soy una especie de pesimista natural de corazón, y los protocolos de efectivo digital tienen una larga historia de estafadores, así que al principio asumí lo peor. Creo que muchos otros también asumieron lo peor, por lo que pocos respondieron. Hice mi primer par de respuestas sin ni siquiera haberlo leído todavía, para ver cómo respondió antes de que desperdiciara el esfuerzo mental en algo que probablemente resultaría ser una estafa.

Cuando finalmente me molesté en leer el documento técnico y dediqué el esfuerzo mental a entenderlo, me di cuenta de que (A) no era la habitual mierda incompetente que habíamos visto en demasiadas propuestas anteriores de efectivo digital, y ( B) Su estructura realmente no contenía roles confiables, lo que significa que la oportunidad de estafar a las personas NO estaba incorporada en la estructura de la misma manera que lo había sido con e-gold, e-cash, etc.

Cuarto, y absolutamente decisivo para mí; ¡fue muy, muy INTERESANTE! ¡Era un paradigma completamente nuevo para un protocolo de efectivo digital y no tenía roles de confianza! ¡Nadie había creado NUNCA un protocolo de efectivo digital que no tuviera roles de confianza antes!

Por supuesto que no era una propuesta «seria», pensé. No funcionaría para ningún tipo de adopción generalizada (pensé en ese momento) porque, por supuesto, la gente concluiría que los hashes gastados que no se pueden canjear por la electricidad o la potencia de la computadora que se han utilizado para crearlos no tienen valor. Y nunca escalaría más allá de pequeñas comunidades o aplicaciones especializadas, por supuesto, debido a sus requisitos de ancho de banda completamente estúpidos.

¡Pero fue INTERESANTE!

De todos modos, Satoshi y yo hablamos fuera de la lista sobre los problemas y las posibles soluciones, y el uso de cadenas de prueba para efectivo digital, mi antiguo protocolo y varios tipos anteriores de efectivo digital, y finalmente me envió el código de la cadena de prueba para su revisión.

Y el código de la cadena de prueba era sólido, pero me asusté cuando vi que usaba un tipo de punto flotante en lugar de un tipo entero para cualquier tipo de contabilidad. Los requisitos contables frente a los tipos de coma flotante tienen una historia larga y horrible.

Así que eso provocó más discusión. Estaba diseñando específicamente para que fuera posible implementar clientes compatibles en idiomas (* tos * Javascript * tos *) en los que no hay ningún otro tipo numérico disponible, por lo que quería eliminar los errores de redondeo por adelantado para garantizar la compatibilidad.

Hal Finley estaba revisando el lenguaje de secuencias de comandos de transacciones, y tanto el código que tenía como el código que yo tenía interactuaban con el código de contabilidad. Entonces Satoshi lo trajo para la discusión sobre el punto flotante, y ambos revisamos el código de contabilidad. Hal tenía mucha experiencia haciendo cálculos matemáticos exactos en formatos de punto flotante: algunos de sus códigos criptográficos en PGP incluso usaban tipos flotantes para operaciones binarias. Así que revisé el código de contabilidad con un peine de dientes finos en busca de posibles errores de redondeo. Y no encontré ninguno.

https://www.ofnumbers.com/2018/10/01/interview-with-ray-dillinger/

Dave_Kleiman

Dave Kleiman (1967 – 2013) fue un experto en informática forense estadounidense , autor o coautor de varios libros y orador frecuente en eventos relacionados con la seguridad.

A la edad de 21 años, Kleiman fue nombrado Soldado del Año del Ejército de los Estados Unidos. Recibió la Medalla de Logros del Ejército y una mención firmada por el Secretario del Ejército. El elogio decía en parte: «La apariencia, el conocimiento de temas militares generales, los eventos actuales y otros temas cubiertos, junto con su fuerte dedicación al deber, nunca dejaron de producir nada más que resultados sobresalientes».

Después de un servicio distinguido en el ejército, Kleiman regresó a su ciudad natal y se convirtió en oficial de la ley juramentado de la Oficina del Sheriff del Condado de Palm Beach (PBSO). En 1995, un accidente de motocicleta lo dejó paralizado, requiriendo el uso de una silla de ruedas. La discapacidad que le cambió la vida no lo detuvo por mucho tiempo. Continuó trabajando en PBSO y alcanzó el rango de detective. También trabajó como analista de seguridad de sistemas en la División de delitos informáticos y ayudó a configurar el Laboratorio de informática forense. Kleiman pasó a trabajar en varias empresas de alta tecnología antes de convertirse en socio de un negocio de informática forense. Kleiman murió en su casa en abril de 2013 aparentemente por causas naturales relacionadas con complicaciones de un MRSA. infección.

Algunos de los trabajos más notables de Kleiman se llevaron a cabo en S-doc, donde desempeñó el cargo de director de seguridad de la información. Mientras estuvo allí, desarrolló una herramienta de cifrado de Windows que superó las Pautas de Criterios Comunes de NSA, NIST y Microsoft. Esta tecnología se utilizó en la NASA, el Departamento del Tesoro de los EE. UU., La Oficina del Inspector General y la Oficina de Correos de los EE. UU. La criptografía se utilizó de forma rutinaria en S-doc para desarrollar varios productos, ampliamente orientados a la transmisión confiable y verificable de datos y mensajes, centrados en la idea de un «sistema de registro de auditoría cifrado e inalterable».

Kleiman también fue un colaborador habitual de las listas de correo de criptografía y seguridad, donde las discusiones incluían aspectos técnicos de los criptosistemas y la política de la criptografía. Kleiman fue miembro desde hace mucho tiempo de la misma lista de correo de criptografía de Metzdowd donde Satoshi Nakamoto anunció Bitcoin por primera vez el 31 de octubre de 2008.

Kleiman ostentaba las siguientes certificaciones: Profesional de gestión de seguridad de sistemas de información (ISSMP), Profesional de arquitectura de seguridad de sistemas de información (ISSAP), Profesional de seguridad de sistemas de información certificado (CISSP), Investigador forense de información certificado (CIFI), Gerente de seguridad de información certificado (CISM), Certificado Especialista en lucha contra el terrorismo (CAS), examinador informático certificado (CCE), ingeniero de sistemas certificado por Microsoft (MCSE).

Durante varios años, Kleiman fue galardonado con Microsoft MVP for Windows – Security.

https://en.wikipedia.org/wiki/Dave_Kleiman

https://www.davekleiman.com/

Ian Grigg

Un pionero de los sistemas de contabilidad de triple entrada, como también lo conceptualiza un asistente de contabilidad menos conocido. Yuji Ijiri, Grigg inventó lo que se conoce como Contratos ricardianos y buscó medios para aprovechar la criptografía en la verificación de datos y la seguridad de los contratos legales: conceptos previos y relacionados con los contratos inteligentes y la criptomoneda. Grigg fue uno de los primeros cypherpunk, tiene una formación académica en ciencias de la computación y negocios, y está asociado con personajes como Craig Wright y partes aparentemente conectadas como Dave Kleiman.

Gavin_Andresen

La vida de Gavin Andresen comenzó en la ciudad de Melbourne, Australia el año de 1966. Su nombre original es Gavin Bell. A la corta edad de 5 años, su familia se mudó a los Estado Unidos, específicamente a la ciudad de Seattle, Washington. Más tarde se mudaría a la ciudad de Anchorage, Alaska y finalmente a el Valle de Santa Ynez, California.

Durante su niñez, Andresen mostró un gran interés por el mundo de la computación. Un interés que vería materializado al obtener el título de Ciencias de Computación de la Universidad de Princeton en 1988. Para ese momento, tenía 22 años y su carrera le llevaría a destacarse en su trabajo.

El nombre de Gavin Andresen es uno de los nombres más reconocidos del criptomundo. Fue uno de desarrolladores que dieron vida al Bitcoin tal como lo conocemos ahora. Tan grande y reconocida fue su contribución en esos momentos, que se convirtió en la mano derecha de Satoshi Nakamoto y llegó a recibir el nombre de “el hombre que construyó Bitcoin”.

En la actualidad, está trabajando activamente en Graphene, un protocolo de propagación de información por los nodos de Bitcoin.

https://academy.bit2me.com/quien-es-gavin-andresen/

https://en.wikipedia.org/wiki/Gavin_Andresen

Wladimir Van Der Laan

Aunque su vida personal ha permanecido como un completo misterio, Wladimir J. Van Der Laan es un desarrollador, experto en informática y cypherpunk de Amsterdam, Holanda, además tiene una maestría y un doctorado en computación de GPU y gráficos.

Van Der Laan ocupo hasta 2020 el cargo de desarrollador principal de Bitcoin, desde que su colega, Gavin Andresen, lo dejará en esta importante tarea en abril de 2014.

https://academy.bit2me.com/quien-es-wladimir-van-der-laan/

Luke Dashjr

Uno de los desarrolladores más prolíficos del mundo de software libre y de Bitcoin. Un gran activista por la libertad, que ha puesto todo su esfuerzo por hacer de Bitcoin y GNU/Linux un ecosistema aún mejor. Radicado en Tampa, Florida. La vida privada de Luke Dashjr es todo un enigma. Se sabe que está casado y tiene 7 hijos, información que está disponible en su perfil de Twitter. Pero más allá de eso, no se sabe nada más. Ni fecha de nacimiento, ni quiénes son sus padres, donde estudió, el nombre de su esposa e hijos, ciertamente una vida privada celosamente guardada.

Es extremista de la ciberseguridad. De hecho, piensa que bitcoin en su estado actual de red tiene puntos flacos de seguridad, debido a que su red aún no está del todo descentralizada. Por esta razón invita a que toda persona que use bitcoin a instalarse su propio nodo completo

https://academy.bit2me.com/quien-es-luke-dashjr/

Martti Malmi

La vida de Malmi en el mundo de la programación comenzó a muy temprana edad. Nació en 1989, y a sus 12 años de edad, ya tenía conocimientos de programación. Desde ese punto, su afán por el mundo de la informática lo llevó a estudiar Ingeniería de Software en la Universidad de Helsinki en Finlandia, la misma universidad a la que asistió el conocido Linus Torvalds, creador del núcleo Linux, el núcleo más usado por sistemas operativos en el mundo.

Pero más allá de eso, su vida privada es bastante desconocida. Sin embargo, su vida en el proyecto Bitcoin y sus aportes a la comunidad cripto y de software libre son ampliamente conocidos y aplaudidos.

La vida de Martti Malmi en Bitcoin comienza en abril de 2009, cuando Malmi se encuentra con un poco conocido proyecto en Internet. De inmediato, Malmi se puso en contacto con Satoshi Nakamoto, enviándole el conocido mensaje:

Me gustaría ayudar con Bitcoin si hay algo que pueda hacer.

Las palabras de Malmi no se quedarían solo en buenas intenciones, y con su apoyo, Satoshi Nakamoto presentó la versión 0.2 de Bitcoin, teniendo algunos de los cambios más importantes de los inicios de su desarrollo. Entre ellos, el soporte inicial para Linux, ya que Bitcoin fue desarrollado en primer lugar para Windows, y de hecho, esto dejaba muy en claro que Satoshi Nakamoto programó su primera versión de Bitcoin sobre este sistema operativo.

https://academy.bit2me.com/quien-es-martti-malmi/

Matt Blaze

Cyperpunk ligado al proyecto TOR junto a Jacob Applebaum, investigador en las áreas de sistemas seguros, criptografía y gestión de confianza . Actualmente es la Cátedra McDevitt de Ciencias de la Computación y Derecho en la Universidad de Georgetown , y es miembro de la junta directiva del Proyecto Tor

Ian Goldberg

Ian Avrum Goldberg (nacido el 31 de marzo de 1973) es un criptógrafo y cypherpunk . Es mejor conocido por romper la implementación de SSL de Netscape (con David Wagner ), y por su papel como científico jefe de Radialpoint (anteriormente Zero Knowledge Systems ), una compañía de software canadiense. Goldberg es actualmente profesor en la Escuela de Ciencias de la Computación David R. Cheriton , dentro de la Universidad de Waterloo . Anteriormente fue presidente de la junta directiva de Tor Project , y es uno de los diseñadores de la mensajería extraoficial.

https://cs.uwaterloo.ca/~iang/pubs.html

Julian Assange

Julian Paul Assange (Townsville, Queensland, 3 de julio de 1971), conocido como Julian Assange, es un programador, periodista y activista de Internet australiano conocido por ser el fundador, editor y portavoz del sitio web WikiLeaks.

En 2016, Julian Assange publicó el libro » Cypherpunks: Libertad y el futuro de Internet «.

Más tarde, Assange vivió como programador y promotor de software libre, es experto en los lenguajes de programación Haskell y Ocaml, es el creador de programa de cifrado Rubberhose, que sirvió de base para el programa TrueCrypt; participó como desarrollador de FreeBSD y colaboró en el desarrollo de PostgreSQL.18 En 1995, escribió Strobe, el primer escáner de puertos gratuito y libre.19 Strobe inspiró a Gordon Lyon para desarrollar el escáner de puertos Nmap.

Aproximadamente a partir de 1997, Assange coinventó Rubberhose deniable encryption, un concepto criptográfico hecho en un paquete de programas para GNU/Linux, diseñado para ofrecer negación pausible contra el criptoanálisis de manguera de goma, que originalmente estaba destinado a ser «una herramienta para trabajadores por los derechos humanos que necesitaban proteger información sensible, como listados de activistas y detalles sobre abusos cometidos». También es autor o coautor de software libre, como el programa de almacenamiento en caché NNTP Usenet y el Surfraw.

https://es.wikipedia.org/wiki/Julian_Assange

https://tv.bit2me.com/video-tutorials/julian-assange-cypherpunks/

Phil Zimmermann

Zimmermann nace en Camden, Nueva Jersey (Estados Unidos). En 1978 se licencia en ciencias de la computación por la Florida Atlantic University en Boca Ratón.

Zimmermann fue uno de los primeros en realizar un software de cifrado asimétrico, o de clave pública, que fuera sencillo de utilizar por el público en general. Este software era PGP y su código fuente fue publicado por Zimmerman en 1991. El programa podía obtenerse de manera gratuita.

John Gilmore cierra la lista de Cypherpunks en el 2001, después Perry Merger crearía la lista de Criptografia donde llego gente nueva y se mudaron la mayoría de los Cypherpunk continuando sus debates, también creo la lista de los Extrópianos, un movimiento transhumanista con el que simpatizan algunos de estos nombres.

Historia de Cryptology por Alfre Mancera.

Enlaces de interés:

https://www.youtube.com/c/AlfreMancera13/videos

https://www.youtube.com/c/Lunaticoin/videos

https://www.youtube.com/c/aantonop/videos

https://www.ivoox.com/podcast-un-podcast-sobre-bitcoin_sq_f1646102_1.html

https://www.criptonoticias.com/opinion/bitcoin-sueno-cypherpunk/

https://cointelegraph.com/news/who-is-satoshi-the-hal-finney-dorian-nakamoto-connection

Gracias,Kate.muy interesante.coml siempre me sigues sorprendiendo. Un placer.

Un abrazo.

Me gustaMe gusta

Reblogueó esto en The Owl Criminology.

Me gustaMe gusta